Bee IT News

News von Bits und Bees

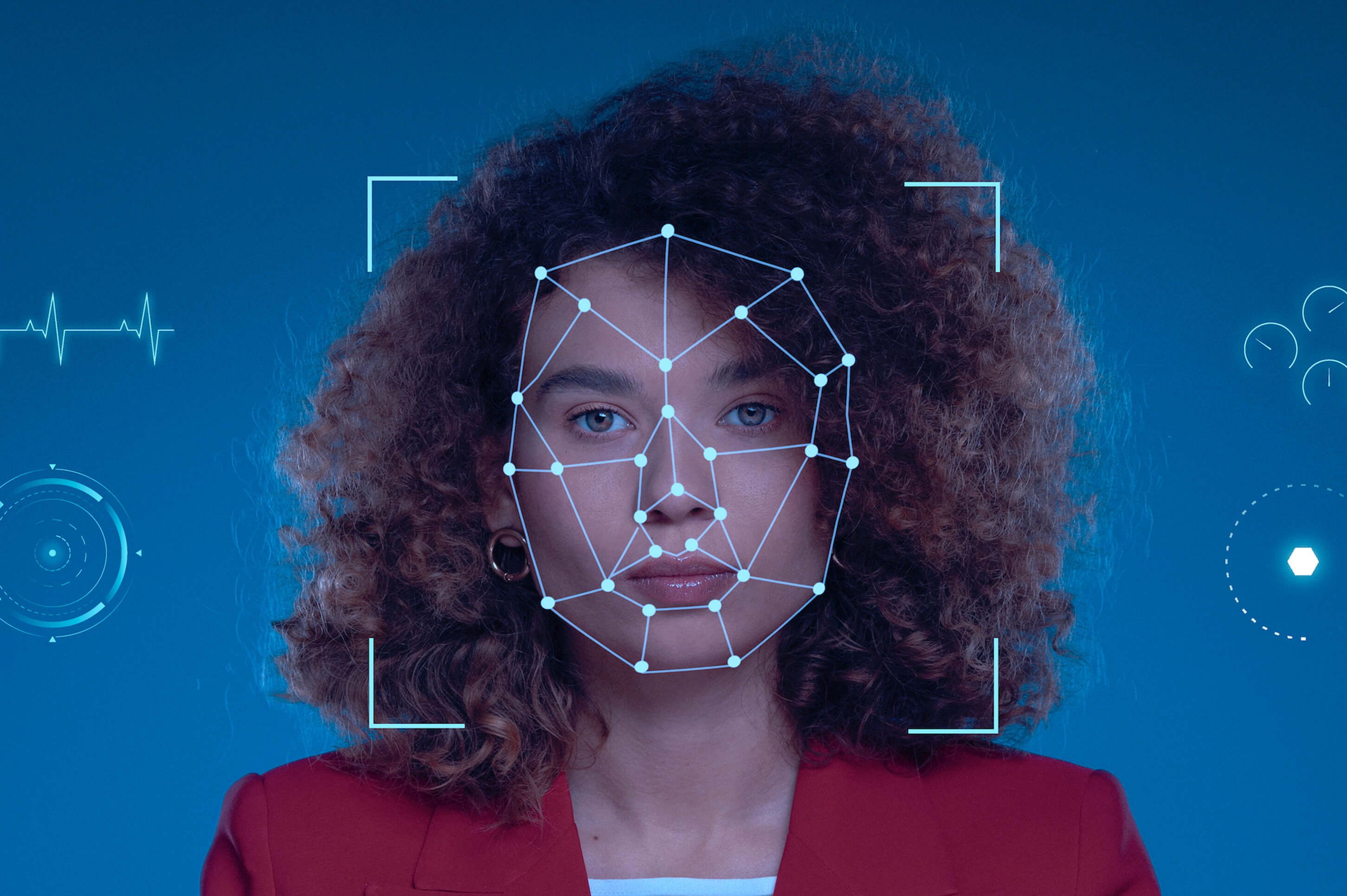

Biometrische Authentifizierung: Chancen und Risiken

Biometrische Authentifizierungssysteme werden immer häufiger angewendet, um den Zugriff auf sensible Informationen oder Ressourcen zu schützen. Hierbei werden individuelle menschliche Eigenheiten wie Fingerabdrücke, Gesichtserkennung oder auch Iris-Scans als Option zu üblichen Authentifizierungsmethoden via Passwort, PIN & Co. verwendet. Doch wie sicher sind diese Biometriesysteme tatsächlich?

In einer Welt, in welcher die Sicherheit unserer persönlichen Daten und auch die IT-Sicherheit in Firmen ein präsentes Thema ist, spielen biometrische Authentifizierungssysteme eine immerzu zentralere Rolle, hinsichtlich immer raffinierterer Hacker-Verfahren. Eine Gesichtserkennung zum Entsichern des iPhones („Face ID“) kennt mit Sicherheit mittlerweile jeder. Auch Fingerabdruckscanner sind auf Smartphones bereits weit verbreitet. Kein Wunder also, dass Akzeptanz sowie Nutzung biometrischer Verfahren statistisch betrachtet immer weiter wachsen, vor allem im Bereich Finanzdienstleistungen, wie die PwC-Studie aus 2022 zeigte. Aber was ist mit Iris-Scans? Welche anderen biometrischen Authentifizierungsmerkmale existieren? Und wie gesichert sind diese? In diesem Artikel richten wir einen Blick auf die Stärken und Schwächen biometrischer Authentifizierungssysteme.

Ehe wir intensiver in das Thema biometrische Authentifizierungssysteme einsteigen, wollen wir einleitend aber noch knapp die notwendigen Komponenten erklären: „Biometrie“ ist eine Wissenschaft, welche sich mit der Messung von Lebewesen beschäftigt. In diesem Fall, einem IT-Umfeld, bezieht sie sich auf die Messung und Analyse von physischen wie auch verhaltensbezogenen Merkmalen eines Individuums zur Identifizierung und letzten Endes zur Authentifizierung, um Zugang zu Systemen, Räumen oder Endgeräten zu bekommen. Zu den physischen Merkmalen gehören Fingerabdrücke, Züge im Gesicht, Iris-Muster, Handgeometrie sowie vieles mehr, während verhaltensbezogene Eigenschaften Dinge wie die Weise zu reden oder zu schreiben inkludieren.

Biometrische Authentifizierungssysteme: So sicher sind sie

Einer der größten Vorzüge der biometrischen Identitätsüberprüfung ist die Einzigartigkeit. Während ein Passwort, wenn es einmal bekannt ist, von jedem (auch unerlaubt) genutzt werden kann, sind die menschlichen Eigenheiten wie Fingerabdrücke, Gesichtszüge und Iris-Muster unnachahmlich und können daher zur eindeutigen Identifikation verwendet werden. Dadurch wird es besonders schwierig, diese Eigenschaften zu verfälschen oder zu kopieren. Fingerabdrücke lassen sich zum Beispiel nicht so problemlos duplizieren, weil sie sich aus komplizierten Mustern zusammensetzen und durch einzigartige Eigenheiten wie Linien und Wirbel gekennzeichnet sind. Auch Gesichter und Iris-Muster sind schwer zu klonen, weil sie viele verschiedene Details enthalten, welche alle kopiert werden müssten. Demzufolge wird es für Angreifer schwieriger, biometrische Authentifizierungssysteme zu umgehen, was das Verfahren besonders zuverlässig macht. Weit unbedenklicher als ein normales Passwort.

Im Direktvergleich zu Kennwörtern sowie PINs sind Verfahrensweisen, die biometrische Merkmale zur Authentifizierung nutzen, viel benutzerfreundlicher: Anstatt sich lange Zahlen- und Buchstabenkombinationen merken bzw. eintippen zu müssen, genügt es, das biometrische Attribut zu scannen, um Zugang zu bekommen. Das vereinfacht die Nutzung und verkleinert die Gefahr von menschlichen Fehlern oder vergessenen Passwörtern. Der biometrische Authentifizierungsprozess ist darüber hinaus einfach simpler und zügiger.

Ungeachtet dieser Vorteile sind biometrische Authentifizierungssysteme nicht frei von Herausforderungen und Sicherheitsrisiken. Zudem wirft ihr Einsatz selbstverständlich ebenso Fragen zum Datenschutz auf: Wie sowie wo werden die persönlichen biometrischen Daten aufgenommen und gesichert? Wie kann garantiert werden, dass diese bloß für den vorgesehenen Zweck genutzt werden?

Welche Schwächen hat die biometrische Authentifizierung?

Die größte Aufgabe bei der Verwendung biometrischer Authentifizierungssysteme ist die Datenintegrität. Die Daten müssen absolut sicher abgesichert werden, um eine unbefugte Nutzung oder den Zugang durch Dritte zu verhindern. Dies ist jedoch leider in der Praxis nicht immer der Fall: In 2019 gab es zum Beispiel ein Datenleck in einer Biometrie-Sicherheitsfirma, das hierzu geführt hat, dass mehr als eine Million Fingerabdrücke online zugänglich waren. Es ist demzufolge entscheidend, dass Unternehmen sowie Organisationen, welche biometrische Authentifizierungssysteme einsetzen, wirklich strenge Sicherheitsmaßnahmen implementieren, um die Integrität der gespeicherten Daten zu gewährleisten. Außerdem gilt es, jegliche gesetzlichen und regulatorischen Bedingungen für den Einsatz biometrischer Authentifizierungssysteme zu erfüllen, wie beispielsweise relevante Datenschutzbestimmungen.

Eine weitere Schwäche biometrischer Authentifizierungssysteme: Diese sind keinesfalls fehlerlos. Das dürfte niemanden erstaunen, dennoch sei es hier gesagt. Es kann vorkommen, dass ein System einem berechtigten Nutzer keinen Zugriff gewährt („False Reject Rate“) oder – was wesentlich schlimmer ist – einen unberechtigten Nutzer fälschlicherweise akzeptiert („False Accept Rate“). Jene Art und Weise der Fehlerquelle nimmt dadurch zu, dass Leute sich physiologisch ändern – ob durch Alterung, Unfälle oder Krankheiten. Dies führt ohne Frage zu Schwierigkeiten, wenn das System einen Benutzer nicht mehr identifizieren kann, obgleich er erlaubt ist. Daher ist es wichtig, dass biometrische Authentifizierungssysteme in gleichen Abständen überprüft werden, um solche Änderungen zu berücksichtigen und die Gründlichkeit der Erkennung zu optimieren.

Sicherheitsmaßnahmen für biometrische Authentifizierungssysteme

Ja, der Gebrauch biometrischer Authentifizierungsverfahren bringt Risiken. Dessen ungeachtet gibt es ebenso Möglichkeiten, die Sicherheit dieser Systeme zu erweitern: Sämtlichen voran wäre hier eine Chiffrierung. Biometrische Daten müssten immer verschlüsselt gespeichert sowie übertragen werden, um sie vor unbefugtem Zutritt zu schützen.

Des Weiteren ist es ratsam, biometrische Authentifizierungsverfahren mit der Multifaktor-Authentifizierung zu verbinden, sie demnach nicht isoliert zu verwenden, sondern kombiniert mit anderen Verfahrensweisen wie klassischen Passwörtern, Sicherheitsfragen oder Einmalkennwörtern. Das erschwert es Angreifern, Zugriff zu erlangen, auch wenn diese ein Kriterium erfolgreich fälschen. Da die Technologie zur biometrischen Authentifizierung sich ständig weiterentwickelt, werden auch konstant neue Verfahren erkundet, wie beispielweise eine Venenerkennung oder eine Gehmustererkennung. Aber so wie auch die Authentifizierungsmethoden sich weiterentwickeln, „wachsen“ ebenso die Bedrohungen mit. Es ist daher ratsam, biometrische Systeme regelmäßig auf den neuesten Stand zu bringen, um auf neue Risiken und Technologien pünktlich antworten zu können.

Wollen auch Sie biometrische Authentifizierungssysteme in Ihrem Unternehmen etablieren und als Teil der Multi-Faktor-Authentifizierung einsetzen? Dann sprechen Sie uns gerne an! Wir helfen gerne bei Ihrem Vorhaben.